Introduction

La reconstruction de données est une discipline critique de l’informatique et de la cybersécurité, mobilisée lorsque des supports de stockage sont endommagés et que les informations deviennent partiellement ou totalement inaccessibles. Panne matérielle soudaine, erreur humaine, sinistre physique, malware ou ransomware : les scénarios sont nombreux et peuvent menacer aussi bien les photos personnelles que les bases de données sensibles d’une entreprise ou d’une administration.

Dans ce contexte, la reconstruction vise à restaurer un maximum de données exploitables tout en préservant leur intégrité et leur valeur probante. Elle suppose l’analyse fine du support touché (disque dur, SSD, NAS, RAID, clé USB, carte mémoire, etc.), l’identification précise de la cause de la défaillance, puis l’application de techniques spécialisées pour reconstituer systèmes de fichiers, tables d’allocation, métadonnées et, in fine, les fichiers eux-mêmes.

La préparation reste toutefois la meilleure protection. Avant même qu’un incident ne survienne, une stratégie de sauvegarde robuste (règle 3-2-1, réplication, stockage hors site, tests réguliers de restauration) limite drastiquement le recours à la reconstruction d’urgence. En cas de sinistre, les premiers réflexes sont déterminants : couper proprement l’alimentation, éviter tout redémarrage en boucle, ne pas lancer d’outils de réparation grand public ou de logiciels de récupération non maîtrisés, puis solliciter rapidement un laboratoire spécialisé avant que les dommages ne deviennent irréversibles.

Principes de Reconstruction

La reconstruction de données repose sur une compréhension approfondie du fonctionnement des supports physiques, des systèmes de fichiers et des mécanismes de redondance. Elle requiert des compétences croisées en électronique, en systèmes d’exploitation, en développement bas niveau et en analyse forensique. Trois principes guident toute intervention professionnelle : ne pas altérer davantage les données originales, privilégier les techniques non destructives et documenter rigoureusement chaque opération pour garantir traçabilité et reproductibilité.

Une distinction clé concerne la nature des dommages. On parle de dommages logiques lorsque le support fonctionne encore physiquement mais que la structure logique est dégradée (partition supprimée, système de fichiers corrompu, métadonnées incohérentes). À l’inverse, les dommages physiques impliquent une défaillance matérielle : têtes de lecture éraflées, plateaux rayés, puce de contrôle défectueuse, composants électroniques grillés ou cellules NAND usées.

La reconstruction logique s’appuie généralement sur des outils avancés capables d’analyser la structure du disque secteur par secteur, d’interpréter différents systèmes de fichiers (NTFS, APFS, ext4, XFS, FAT, etc.) et de reconstituer partitions, journaux et tables d’allocation. Elle permet de récupérer des fichiers supprimés, de réparer des métadonnées ou de reconstituer un volume à partir de fragments cohérents, tant que l’espace n’a pas été massivement réécrit.

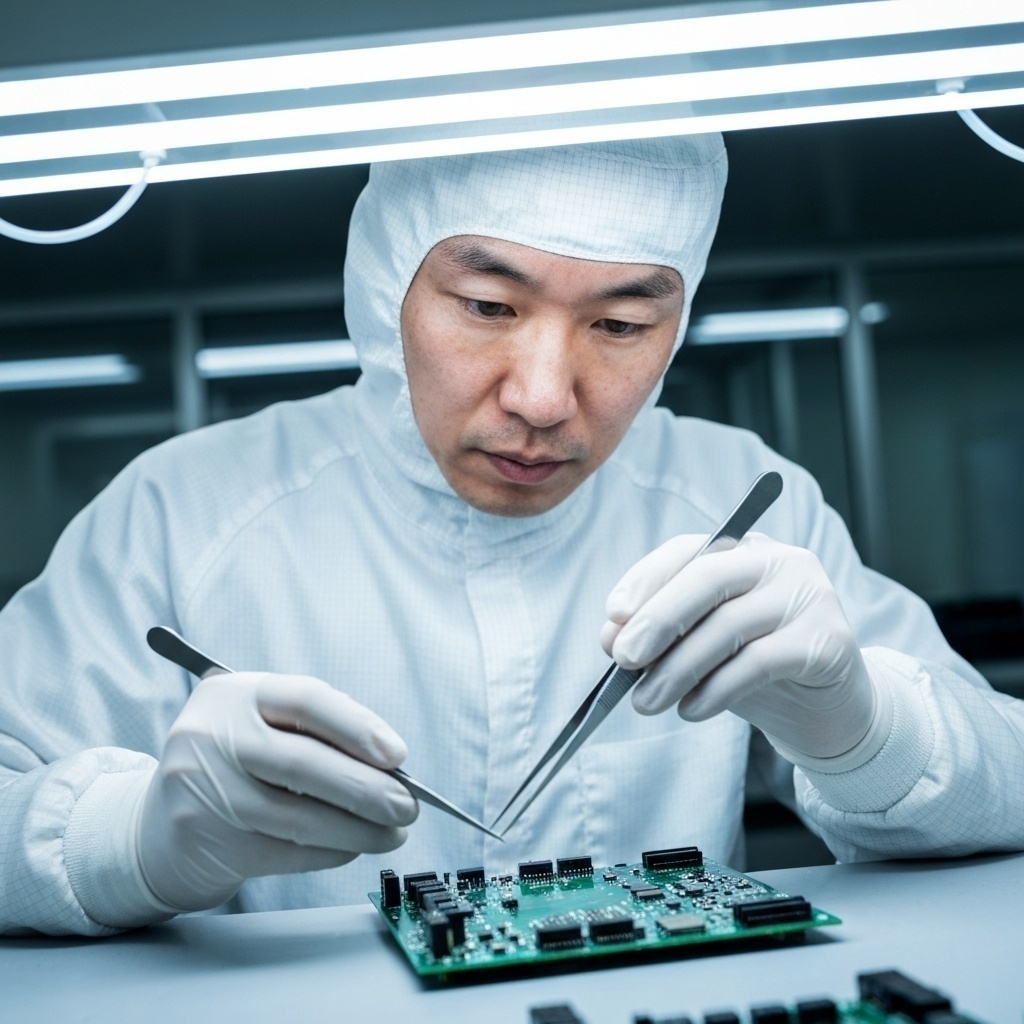

En présence de dommages physiques, la priorité est de stabiliser le support avant toute lecture intensive. Cela peut nécessiter l’intervention en salle blanche, le remplacement contrôlé de têtes de lecture, de cartes électroniques ou de composants d’alimentation, voire l’extraction des plateaux pour les monter dans un châssis compatible. Ce travail de micro-instrumentation exige un environnement décontaminé et des procédures strictes afin d’éviter l’abrasion supplémentaire des surfaces magntiques et la perte définitive des données.

Les configurations RAID (Redundant Array of Independent Disks) ajoutent une couche de complexité. Comprendre le niveau de RAID (0, 1, 5, 6, 10, etc.), l’ordre logique des disques, la taille de bande, la gestion de la parité et le comportement du contrôleur est indispensable pour reconstituer un ensemble cohérent. La reconstruction peut consister à calculer les données manquantes à partir de la parité, à re-synchroniser des disques désalignés ou à simuler plusieurs configurations possibles avant de retenir celle qui permet un montage cohérent du volume.

La généralisation de la virtualisation (VMware, Hyper-V, Proxmox, etc.) complique également le paysage. Il ne s’agit plus uniquement de lire un disque, mais parfois un ensemble emboîté : stockage physique, datastores, fichiers d’images (VMDK, VHDX, QCOW2), puis volumes internes à la machine virtuelle. La reconstruction passe alors par l’identification et la réparation de ces différentes couches, parfois à partir de snapshots ou de journaux propres à l’hyperviseur.

Un principe central complémentaire est l’imagerie disque bit-à-bit. Avant d’entreprendre des opérations lourdes, un clone du support défaillant est réalisé à l’aide d’outils capables de gérer les secteurs instables et de journaliser les erreurs de lecture. Toutes les manipulations ultérieures sont effectuées sur cette image de travail, ce qui permet de préserver une copie « forensique » intacte en cas de besoin probatoire ou de reprise d’analyse.

Techniques Avancées

Les techniques avancées de reconstruction de données vont bien au-delà des outils de récupération standard et nécessitent des compétences pointues et des équipements très spécialisés. Sur les disques durs mécaniques, il peut être nécessaire d’ouvrir le lecteur en salle blanche pour accéder directement aux plateaux, réaligner ou remplacer les têtes, puis utiliser des lecteurs professionnels capables de lire piste par piste, même lorsque la surface magnétique est partiellement endommagée. Sur les supports flash (SSD, clés USB, cartes mémoire), des opérations dites « chip-off » peuvent consister à dessouder les puces NAND afin de les lire directement et de reconstruire à la main la logique du contrôleur.

L’analyse forensique des données occupe une place centrale dans ces interventions avancées. Elle combine inspection des journaux système, analyse de la chronologie des événements, recherche de signatures de fichiers et d’artefacts applicatifs pour comprendre comment la perte de données est survenue. Cette approche permet non seulement de retrouver des fichiers supprimés ou masqués, mais également de distinguer une panne accidentelle d’un acte malveillant, ce qui est crucial dans le cadre d’enquêtes judiciaires ou de conformité réglementaire.

Dans les environnements RAID complexes ou propriétaires, la reconstruction s’appuie souvent sur la simulation logicielle de l’ensemble de stockage. Les spécialistes reproduisent la configuration d’origine (ordre des disques, taille des bandes, schéma de parité, politiques de cache) dans un outil dédié afin de tester différents scénarios de remontée du volume. Cette phase de simulation réduit les risques de dégradation supplémentaire et permet de valider l’intégrité des données reconstituées avant toute écriture sur un nouveau support sain.

Les systèmes utilisant la déduplication de données (appliances de sauvegarde, solutions de sauvegarde cloud, NAS avancés) introduisent des défis supplémentaires. Comme un même bloc peut être référencé par des centaines de fichiers, la reconstruction exige de reconstituer avec précision les index, tables de référence et métadonnées de déduplication. La moindre incohérence peut rendre plusieurs versions de sauvegarde inutilisables, d’où l’importance d’outils capables d’inspecter et de corriger ces structures complexes.

Le chiffrement, devenu omniprésent sur les postes de travail, les serveurs et les supports externes, complique encore la donne. Sans la clé ou les secrets de déchiffrement (mots de passe, modules TPM, gestionnaires de clés), les données sont théoriquement inaccessibles. La reconstruction porte alors davantage sur la restauration de l’environnement nécessaire au déchiffrement (en-têtes de volumes chiffrés, métadonnées de gestion de clés, partitions système bootables) que sur les données elles-mêmes. Les attaques par force brute ou par dictionnaire ne constituent qu’un ultime recours, souvent très long et sans garantie de succès.

Les approches fondées sur l’apprentissage automatique et l’intelligence artificielle commencent à transformer la reconstruction de données. Des modèles statistiques sont entraînés pour détecter des motifs récurrents dans les systèmes de fichiers, identifier des structures corrompues, prédire la place probable de blocs manquants ou encore optimiser l’ordre de lecture des secteurs fragiles afin de maximiser ce qui peut être sauvé. Ces algorithmes complètent l’expertise humaine en automatisant la détection d’anomalies et en réduisant les temps d’investigation sur de grands volumes.

Une dimension souvent sous-estimée des techniques avancées réside dans l’analyse du contexte : type de sinistre (surtension, choc mécanique, incendie, immersion), environnement thermique et poussiéreux, historique de maintenance, comportement préalable du système (ralentissements, secteurs instables, alertes SMART). Ces éléments orientent le diagnostic vers les composants les plus susceptibles d’être à l’origine de la panne et permettent de construire une stratégie de reconstruction plus rapide, plus sécurisée et mieux adaptée à la criticité des données à récupérer.

Cas Pratiques

Analyse Des Dommages

- RAID 5 avec un disque dur défaillant : après identification de la panne par les journaux du contrôleur RAID et les indicateurs SMART, chaque disque est analysé isolément afin de vérifier son état réel (secteurs instables, erreurs de lecture répétées). Une imagerie disque bit-à-bit est réalisée sur les disques lisibles, dans un environnement contrôlé, afin de travailler uniquement sur des copies. La cohérence des bandes de données et de parité est ensuite vérifiée pour détecter d’éventuelles « erreurs silencieuses » susceptibles de compromettre la reconstruction.

Méthodes de Rebuild

- Reconstruction RAID 5 : une fois l’ordre logique des disques et la taille de bande confirmés, un moteur de reconstruction spécialisé recalcule les blocs manquants à partir de la parité répartie sur les disques restants. Des vérifications croisées sont effectuées pour déceler les incohérences de parité et les corriger autant que possible. Les paramètres de rebuild (priorité d’E/S, limitation du débit, ordonnancement des lectures) sont ajustés afin de limiter la charge sur les disques encore en service et de réduire le risque de nouvelle défaillance pendant l’opération.

Résultats

- Récupération de 99 % des données du RAID 5 : la quasi-totalité des machines virtuelles, bases de données et partages de fichiers a pu être remontée sur un nouvel environnement sain. Les éléments irrécupérables (fichiers fragmentés sur plusieurs secteurs irrémédiablement dégradés) ont été identifiés, listés et signalés dans un rapport détaillé précisant les risques résiduels, les actions menées et les recommandations pour éviter la reproduction de ce type d’incident.

Un autre cas fréquent concerne un SSD exposé à une coupure de courant brutale lors d’opérations d’écriture intensives. Le support peut alors présenter un système de fichiers gravement corrompu ou un firmware dans un état incohérent. L’analyse des métadonnées et des journaux internes permet de déterminer quelles zones étaient en cours de mise à jour. La reconstruction consiste à réparer la structure logique, à extraire les blocs encore lisibles dans les puces NAND et à reconstituer en priorité les fichiers critiques (bases de données, fichiers applicatifs, documents sensibles). Lorsque l’usure des cellules est avancée, seule une récupération partielle peut être envisagée, mais une stratégie fine de tri et de priorisation permet de maximiser la valeur des données restaurées pour l’utilisateur final.

Conclusion

La reconstruction de données sur supports endommagés est un processus hautement technique, où chaque mauvaise manipulation peut transformer une panne réversible en perte irrémédiable. Entre diagnostic du type de dommage, imagerie précautionneuse, analyse logique et interventions matérielles fines, seules une méthodologie rigoureuse et des outils spécialisés permettent de maximiser les chances de succès tout en préservant la valeur juridique et opérationnelle des informations récupérées.

Datastrophe est un acteur référencé dans le domaine de la reconstruction de données sur supports endommagés. Nos équipes interviennent quotidiennement sur des disques durs, SSD, NAS, RAID, SAN et environnements virtualisés, pour des clients particuliers, des PME et des grandes organisations. Nous nous appuyons sur des salles blanches certifiées, des outils de diagnostic de pointe et des procédures conformes aux meilleures pratiques de sécurité et de confidentialité, afin de garantir un traitement fiable et discret de vos données sensibles.

Ne laissez pas une perte de données compromettre durablement votre activité ou vos projets. Contactez dès aujourd’hui Datastrophe pour bénéficier d’une première analyse gratuite de votre support endommagé et d’un devis personnalisé. Nous évaluerons rapidement la faisabilité de la reconstruction, le niveau de risque et les délais estimatifs, puis mettrons en œuvre toutes les compétences nécessaires pour récupérer vos informations dans les meilleures conditions de sécurité et de délai.