Introduction

La récupération de données sur disque dur repose, dans la plupart des situations, sur des techniques dites « non invasives ». Celles-ci constituent la première ligne de défense dès qu’un disque dur magnétique (HDD) ou un SSD présente des signes de défaillance ou d’inaccessibilité des fichiers.

Les scénarios de perte de données concernent aussi bien les particuliers que les entreprises :

- suppression ou formatage accidentel d’un volume ;

- corruption du système de fichiers après une panne électrique ou un crash logiciel ;

- disque devenu très lent, qui fige le système d’exploitation ou génère des erreurs d’entrée/sortie répétées ;

- attaques malveillantes (ransomware, virus) altérant les structures logiques du disque.

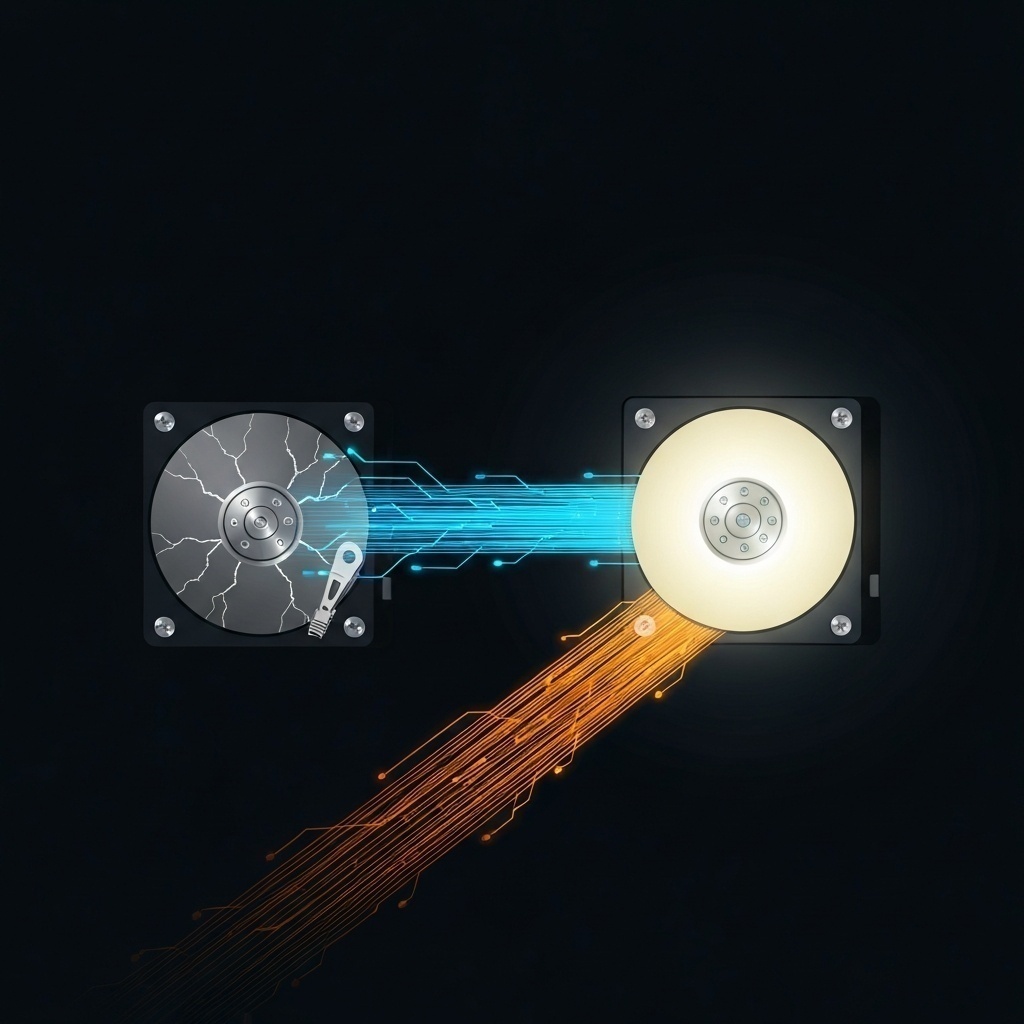

Contrairement aux méthodes dites « invasives » — qui nécessitent l’ouverture physique du disque en salle blanche et la manipulation directe de ses composants internes — les approches non invasives s’appuient exclusivement sur l’interface standard du support et sur des outils logiciels spécialisés. L’objectif est de diagnostiquer, stabiliser puis extraire un maximum de données sans fragiliser davantage le support.

Cette approche prudente vise à réduire au strict minimum le risque de perte définitive. Une intervention physique mal adaptée peut rendre irrécupérables des données encore intactes. À l’inverse, les techniques non invasives permettent d’évaluer finement l’état du disque, d’identifier l’origine du dysfonctionnement (logique, logiciel ou matériel naissant) et de choisir la stratégie de récupération la plus sûre.

Comprendre les principes et les limites de ces méthodes est essentiel pour toute personne confrontée à une perte de données. Cela permet d’éviter les mauvaises pratiques courantes (réinstallations, tentatives de réparation hasardeuses, multiplications des redémarrages) qui peuvent compromettre irrémédiablement les chances de succès d’une récupération professionnelle.

Principes Non Invasifs

Les techniques non invasives de récupération de données s’appuient sur une série de principes destinés à protéger au maximum l’intégrité du disque et des informations qu’il contient. L’idée directrice est simple : diagnostiquer et extraire les données sans modifier physiquement le support ni écrire inutilement dessus.

On peut résumer ces principes fondamentaux comme suit :

- ne jamais effectuer d’écriture sur un support instable ou défaillant ;

- créer dès que possible une image disque complète ou partielle du support source ;

- analyser en priorité la couche logique (système de fichiers, partitions, métadonnées) ;

- surveiller en continu les indicateurs de santé du disque (paramètres S.M.A.R.T.) ;

- procéder de manière progressive et documentée, sans expérimentations hasardeuses.

Le premier principe consiste à éviter toute action susceptible d’aggraver l’état du disque. Chaque tentative de démarrage, de réinstallation ou de réparation « automatique » du système peut générer de nouvelles écritures et détruire des zones encore récupérables. C’est pourquoi il est recommandé de déconnecter le disque dès les premiers symptômes et de travailler ensuite depuis un poste sain.

La création d’une image disque bit à bit est ensuite un pilier incontournable. Cette copie, réalisée vers un support sain de capacité au moins égale, devient la référence de travail pour toutes les opérations de récupération. En cas d’échec ou de mauvaise manipulation, il reste toujours possible de repartir de cette image « figée » sans solliciter davantage le disque d’origine, parfois très fragilisé.

Vient ensuite l’analyse logique du système de fichiers (NTFS, FAT32, exFAT, HFS+, APFS, ext4, etc.). Les outils spécialisés inspectent les tables d’allocation, les journaux et les métadonnées pour localiser partitions perdues, répertoires orphelins ou enregistrements corrompus. Ils déterminent si la perte provient d’une simple suppression, d’un formatage rapide, d’une corruption logicielle ou d’un début de défaillance matérielle.

La surveillance des données S.M.A.R.T. (Self-Monitoring, Analysis and Reporting Technology) joue un rôle central dans l’évaluation du risque. Des indicateurs tels que le nombre de secteurs réalloués, les erreurs de lecture répétées ou les montées en température orientent la stratégie : poursuite prudente de l’imagerie, limitation des tentatives de lecture ou arrêt complet en vue d’une prise en charge en salle blanche.

Enfin, la patience et la méthode sont indispensables. Les procédures d’imagerie et d’analyse peuvent durer plusieurs heures, voire plusieurs jours sur des disques très endommagés ou de grande capacité. Interrompre un processus en cours, redémarrer de manière intempestive ou changer sans cesse d’outil augmente les risques de pertes irréversibles. Une approche structurée et documentée maximise les chances de succès.

Méthodes Pratiques

Sur le terrain, la récupération non invasive de données s’appuie sur un enchaînement d’étapes clairement définies. Chaque phase vise à réduire les risques tout en augmentant progressivement la quantité de données récupérables.

Une procédure professionnelle type se déroule généralement de la manière suivante :

- 1. Diagnostic initial : connexion du disque à un poste de travail de récupération, vérification de sa détection par le BIOS et le système d’exploitation, lecture des paramètres S.M.A.R.T. et observation éventuelle de bruits suspects (cliquetis, grincements, arrêts ou redémarrages répétés).

- 2. Stabilisation et imagerie : si le disque répond, création d’une image disque en lecture seule, à l’aide d’outils capables de gérer les secteurs défectueux (limitation du nombre de tentatives de lecture, reprise sur erreur, saut automatique de zones trop instables). L’objectif est de copier un maximum de données en minimisant le stress infligé au support.

- 3. Analyse logique sur l’image : toutes les opérations ultérieures sont réalisées sur l’image clonée. Les logiciels de récupération inspectent la structure des partitions et du système de fichiers, identifient les dossiers et fichiers récupérables et produisent un inventaire précis du contenu retrouvé.

- 4. Récupération par signature : lorsque les métadonnées sont très endommagées, une analyse par signature permet de détecter directement dans les blocs de données les en-têtes caractéristiques de centaines de formats de fichiers. Cette approche « brute » permet souvent de sauver des photos, vidéos, documents bureautiques ou archives cruciales, même si leurs noms et leur arborescence sont perdus.

- 5. Export et vérifications : les fichiers récupérés sont copiés vers un support sain, puis soumis à un contrôle qualité (ouverture de documents, tests d’intégrité sur des bases de données, vérification d’archives, etc.) afin de valider la réussite de l’opération.

Tout au long de ces étapes, la documentation précise des actions menées est essentielle : numéros de série des disques, paramétrage des outils, journaux d’erreurs, dates et durées de traitement. Cette traçabilité permet d’optimiser les tentatives suivantes, de justifier les choix techniques effectués et de faciliter, le cas échéant, le passage à une prise en charge en salle blanche.

Avantages et Limites

Diagnostic Initial

- Objectif : différencier rapidement une panne logique d’une panne matérielle sans ouvrir le disque. Les vérifications standard incluent la détection du disque par le BIOS et le système d’exploitation, la lecture des paramètres S.M.A.R.T., ainsi que quelques tests de lecture très limités. Un disque non vu par le BIOS ou qui provoque le blocage de la machine orientera plutôt vers une défaillance matérielle, tandis qu’un disque présent mais accompagné d’erreurs logicielles laissera envisager une récupération non invasive.

Techniques Logicielles

- Outils et méthodes : clonage bit à bit, analyse approfondie des partitions et du système de fichiers, récupération par signature lorsque les structures sont trop endommagées. L’intégralité des opérations est réalisée en lecture seule sur le support d’origine, les tentatives d’écriture étant limitées à un support de destination sain. Cette approche permet de récupérer de nombreux fichiers après une suppression, un formatage rapide, une infection virale ou une corruption logicielle, tout en préservant l’état du disque source.

Résultats

- Avantages : les techniques non invasives offrent un excellent rapport risque/coût. Elles limitent les manipulations dangereuses, réduisent le besoin de salle blanche et rendent possible une première tentative de récupération à moindre coût, notamment pour les données les moins critiques. Lorsqu’elles aboutissent, elles permettent souvent de restaurer la quasi-totalité des fichiers utiles, avec des délais plus courts que lors d’une intervention physique complexe.

Cependant, ces techniques présentent des limites importantes. Elles sont rarement efficaces en cas de défaillance matérielle avérée : têtes de lecture défectueuses, moteur bloqué, électronique de commande endommagée, puces mémoire NAND en fin de vie, plateaux rayés, etc. La présence de bruits mécaniques inhabituels, d’odeur de brûlé ou d’un disque qui disparaît aléatoirement du BIOS est autant de signaux d’alarme imposant de cesser toute tentative logicielle pour éviter d’aggraver les dégâts.

Le taux de succès d’une récupération non invasive dépend fortement de l’ancienneté de la panne, des réactions de l’utilisateur (démultiplication des essais, réinstallations, « chkdsk » intempestifs), de la qualité des outils employés et de la stratégie retenue. Dans les meilleurs cas, il est possible de restaurer 100 % des données utiles ; dans d’autres, seule une fraction plus ou moins importante des fichiers pourra être sauvée. L’enjeu est donc de maximiser les chances de succès en adoptant dès le départ les bons réflexes et, en cas de doute, en faisant appel à un spécialiste.

Conclusion

Les techniques non invasives de récupération de données constituent aujourd’hui le socle de toute stratégie de sauvetage de disque dur ou de SSD. En privilégiant l’imagerie, l’analyse logique et la lecture seule, elles permettent de tenter une récupération approfondie tout en préservant l’intégrité du support et des informations qu’il contient. Avant d’envisager une ouverture en salle blanche, il est indispensable d’avoir exploré de manière rigoureuse l’ensemble de ces options logicielles.

Chez Datastrophe, nous mettons en œuvre ces bonnes pratiques au quotidien, que ce soit dans le cadre de pannes logicielles simples ou de situations beaucoup plus critiques. Nos équipes analysent chaque cas de manière individualisée, définissent la stratégie de récupération la plus adaptée (non invasive ou invasive) et accompagnent nos clients jusqu’à la restitution effective de leurs données. N’hésitez pas à nous contacter pour un diagnostic et une évaluation préalables : plus la prise en charge est rapide et structurée, plus les probabilités de succès sont élevées.