Introduction

La sauvegarde de données est le socle d’une stratégie de sécurité informatique moderne. Elle agit comme un filet de sécurité en cas de défaillance matérielle, d’attaque par ransomware, de cyberincident ou d’erreur humaine. En théorie, disposer d’une copie à jour permet de restaurer rapidement systèmes et fichiers. Pourtant, dans la pratique, cette promesse n’est pas toujours tenue : la seule existence d’un backup ne garantit ni sa fiabilité, ni sa disponibilité au moment critique. S’en remettre à la formule rassurante « J’ai un backup, je suis protégé » crée un dangereux faux sentiment de sécurité.

Nombre d’organisations découvrent trop tard que leurs sauvegardes sont corrompues, incomplètes, obsolètes ou inaccessibles, exactement lorsqu’elles en ont le plus besoin. C’est un peu comme une assurance incendie qui ne couvrirait pas les courts-circuits. Comprendre en profondeur les limites des sauvegardes de données, et pourquoi la perte de données malgré backup reste une menace bien réelle, est donc indispensable. Au-delà de l’investissement dans des outils, il faut adopter une approche proactive : prévention, tests réguliers, surveillance et plan de reprise d’activité clairement défini.

Limites Des Sauvegardes

Les sauvegardes constituent un maillon essentiel de la protection des systèmes d’information, mais elles ne sont ni infaillibles ni auto-suffisantes. Leur efficacité dépend de nombreux paramètres : qualité de la conception, fréquence d’exécution, environnement technique, processus de contrôle et niveau de maturité des équipes. Sans une gouvernance rigoureuse, cette bouée de sauvetage peut se transformer en mirage, laissant apparaître une perte de données malgré backup. Voici les principales limites à connaître pour bâtir une stratégie de sauvegarde vraiment résiliente.

Corruption des sauvegardes (backups)

- Limite : fichiers de sauvegarde altérés ou illisibles, rendant impossible une restauration complète au moment décisif.

- Solution : mettre en place des contrôles réguliers d’intégrité des backups et de leurs supports de stockage.

- Détails : utiliser des mécanismes de vérification d’intégrité (checksums, empreintes, hashing) après chaque sauvegarde et les rejouer périodiquement. S’appuyer sur des stockages redondants (RAID, réplication, snapshots) pour limiter l’impact des défaillances matérielles. Surveiller les journaux des solutions de backup et automatiser les alertes en cas d’erreur. En présence de signes de corruption, recourir à des spécialistes de la récupération de données si nécessaire.

La corruption des sauvegardes est un risque insidieux, souvent invisible jusqu’à la tentative de restauration. Une sauvegarde peut sembler s’être bien déroulée alors que certaines données sont en réalité inutilisables. Les causes sont multiples : bugs logiciels, défaillances de disques, erreurs de mémoire, pannes électriques, virus ou encore transmissions réseau interrompues. D’où l’importance des vérifications automatiques et des tests réguliers de restauration sur un environnement de préproduction.

Erreur Humaine

- Limite : paramétrage incorrect ou manipulation hasardeuse, entraînant des sauvegardes incomplètes, non testées ou inexploitables.

- Solution : automatiser au maximum les processus de sauvegarde et formaliser des procédures claires, documentées et contrôlées.

- Détails : définir des politiques de sauvegarde et de rétention standardisées, limitant les interventions manuelles. Former régulièrement les équipes aux bonnes pratiques de sauvegarde et de restauration. Mettre en place des droits d’accès strictement nécessaires (principe du moindre privilège) et des revues périodiques de configuration. Auditer les journaux d’exécution pour détecter anomalies, oublis et erreurs répétées.

L’erreur humaine demeure l’une des premières causes d’échec de restauration. Un chemin mal renseigné, une planification mal définie, un script modifié sans vérification, ou encore la suppression accidentelle d’un jeu de sauvegarde peuvent suffire à neutraliser une stratégie pourtant coûteuse. Réduire ce risque implique à la fois automatisation, standardisation, revue par les pairs et culture de la documentation.

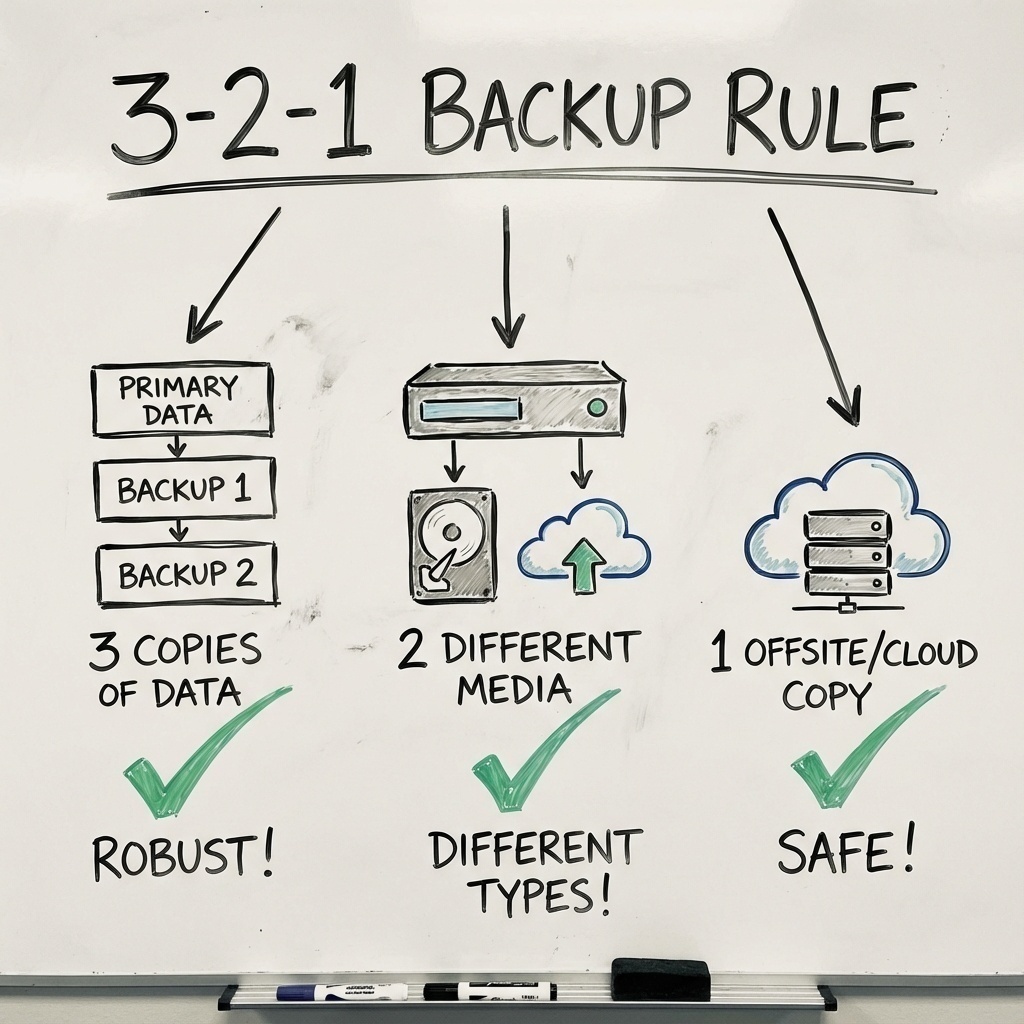

Panne simultanée

- Limite : stockage des sauvegardes dans un seul et même lieu ou sur une même infrastructure, créant un point unique de défaillance.

- Solution : adopter une stratégie de sauvegarde hors site (offsite backup) et appliquer la règle du 3-2-1 (3 copies, 2 supports différents, 1 hors site).

- Détails : répliquer les sauvegardes dans un autre site physique ou dans un cloud sécurisé, situé dans une zone de risques distincte. Tester régulièrement la restauration depuis ce site secondaire. Séparer au maximum les dépendances techniques (alimentation, réseau, stockage) entre production et sauvegarde. Envisager une architecture hybride combinant sauvegardes locales pour la rapidité et sauvegardes distantes pour la résilience.

Une catastrophe naturelle, un incendie de salle informatique, une cyberattaque ciblant à la fois les serveurs de production et les serveurs de sauvegarde : ces scénarios ne sont plus théoriques. Lorsque données de production et backups cohabitent sur le même site ou dépendent des mêmes composants critiques, la pénurie est simultanée. Raison pour laquelle la diversification géographique et technologique est un pilier de toute stratégie de continuité d’activité.

Délais d’accès aux sauvegardes

- Limite : temps de restauration trop long, incompatible avec les objectifs de continuité d’activité (RTO) et les exigences métiers.

- Solution : optimiser l’architecture de sauvegarde et privilégier des supports et réseaux performants pour les données critiques.

- Détails : stocker les sauvegardes récentes sur des supports rapides (SSD, stockage flash) et les plus anciennes sur des supports à moindre coût. Dimensionner correctement la bande passante réseau et séparer les flux de sauvegarde des flux de production. Documenter et tester des procédures de restauration pas à pas, y compris en mode dégradé. Utiliser des stratégies incrémentales et différentielles pour limiter le volume à restaurer.

En situation de crise, restaurer en plusieurs heures ce qui devrait l’être en quelques minutes peut suffire à mettre à l’arrêt une chaîne de production, un site e-commerce ou un outil métier critique. Les délais de restauration dépendent de la volumétrie, du type de support, de la localisation des données et de la complexité des environnements. Les mesurer régulièrement, via des tests réels ou des exercices de type PRA, permet d’ajuster architecture, capacités et priorités.

Données critiques et priorités de restauration

- Limite : stratégie de sauvegarde uniforme qui traite toutes les données de la même façon, sans hiérarchisation selon leur criticité.

- Solution : classer les actifs de données par niveaux de criticité et adapter la fréquence, le type et la vitesse de sauvegarde à chaque catégorie.

- Détails : identifier, avec les métiers, les données indispensables à la poursuite de l’activité (ERP, CRM, bases clients, données de production, preuves comptables, etc.). Définir des objectifs de temps de restauration (RTO) et de point de restauration (RPO) spécifiques pour ces jeux de données. Leur dédier des mécanismes renforcés (sauvegardes plus fréquentes, réplication temps réel, supports plus rapides) et tester en priorité leur restauration.

Toutes les données n’ont pas la m&ecil;me valeur, ni le même impact en cas de perte. Une base clients ou un système de facturation nécessitent une attention radicalement différente d’un espace d’archivage de documents temporaires. Sans classification claire, on disperse les ressources de sauvegarde et l’on risque de ne pas disposer, le jour J, des données vraiment vitales. La clé est donc de mettre les données critiques au centre de la stratégie, tant pour la sauvegarde que pour la restauration.

Rôle d’un pro

Face à la complexité croissante des environnements informatiques, de la cybermenace et des exigences réglementaires, s’appuyer sur un professionnel de la protection des données devient un atout déterminant. Un expert spécialisé est en mesure de cartographier vos actifs critiques, d’évaluer vos risques (techniques, organisationnels et juridiques), puis de définir une stratégie de sauvegarde et de restauration alignée sur vos objectifs métiers. Il vous aide à choisir les bonnes technologies (on-premise, cloud, hybride), à définir les fréquences et les niveaux de service (RPO/RTO), et à orchestrer un plan de reprise d’activité cohérent et testé.

Au-delà de la technique, un professionnel apporte une véritable expertise en gouvernance et en conformité (RGPD, obligations sectorielles, exigences clients). Il formalise des procédures claires, met en place des indicateurs de performance, organise des tests réguliers de restauration et sensibilise vos équipes aux bons réflexes. Faire appel à un partenaire comme Datastrophe, spécialiste de la gestion des risques et de la protection des données, c’est bénéficier d’un accompagnement sur mesure : diagnostic de votre dispositif actuel, conception d’une architecture de sauvegarde robuste, déploiement opérationnel et suivi dans la durée pour garantir la résilience de votre système d’information.

Conclusion

La sauvegarde de données est un investissement indispensable, mais elle ne constitue qu’un des piliers d’une stratégie de sécurité et de continuité d’activité aboutie. Corruption de backups, erreurs humaines, pannes simultanées, délais de restauration et absence de hiérarchisation des données critiques sont autant de facteurs qui expliquent pourquoi la perte de données malgré backup reste une réalité. Pour limiter ces risques, il est essentiel de tester régulièrement les restaurations, de diversifier les sites et supports, de mesurer les temps de reprise, et d’inscrire la sauvegarde dans une démarche globale de gestion des risques.

Chez Datastrophe, nous vous aidons à franchir ce cap en transformant une simple sauvegarde en véritable stratégie de résilience. Nos équipes analysent vos besoins, vos contraintes réglementaires et vos enjeux métiers pour définir une architecture de sauvegarde et de reprise sur mesure : classification des données, définition des RPO/RTO, choix des technologies, automatisation et tests de PRA. Ne laissez pas une fausse impression de sécurité compromettre l’avenir de votre activité : contactez-nous dès aujourd’hui pour bénéficier d’un accompagnement personnalisé et protéger durablement vos données les plus précieuses.